|

Разделы

Сейчас обсуждают

|

На кошелек Electrum организована фишинговая атака. Как не попасться на уловки злоумышленников?

28 дек 2018 09:54:29

Крипто кошельки

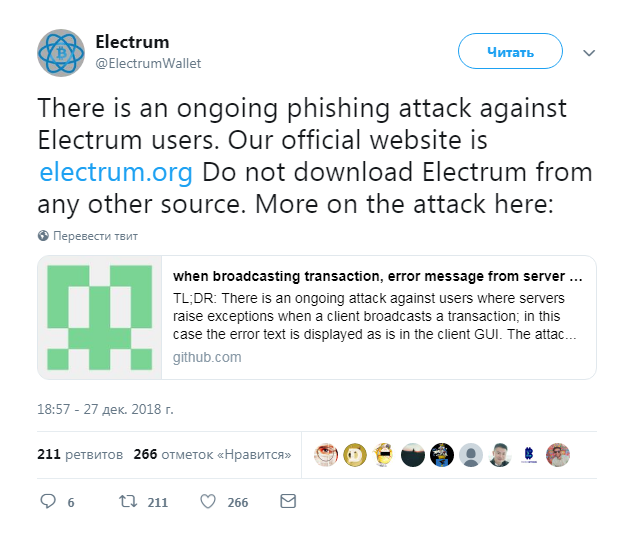

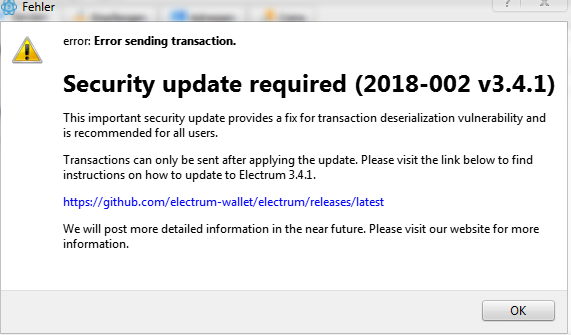

27 декабря в социальных сетях появились сообщения, что на крипто кошелек Electrum была успешно организована хакерская атака. Злоумышленникам удалось украсть почти 250 BTC (более 900 000$).  На кошелек Electrum организована фишинговая атака. Как не попасться на уловки злоумышленников? Впоследствии факт хакерской атаки подтвердили и представители Electrum. Суть атаки состояла в создании поддельной версии кошелька, которая вводила пользователей в заблуждение для получения секретной информации.  Команда Electrum подтвердила факт атаки Хакер настроил ряд вредоносных серверов (разработчики Electrum идентифицировали как минимум 33 вредоносных сервера Electrum, которые были добавлены в их сеть). Если пользователь подключался к одному из этих серверов и пытался отправить транзакцию BTC посредством кошелька Electrum, ему предоставлялось поддельное «официальное» сообщение с просьбой обновить свой Electrum Wallet и соответствующая ссылка на версию вредоносного кошелька из неавторизованного репозитория GitHub (платформа разработки программного обеспечения).  Жертвы атаки на Electrum видели подобное сообщение Пострадавшие пользователи сообщили, что затем, после предоставления кода двухфакторной аутентификации новой версии кошелька, они неудачно пытались войти в свои кошельки. Естественно, что после получения кода двухфакторной аутентификации злоумышленники опустошали кошельки жертв. Согласно данным блокчейна, на кошелек мошенников в сумме было переведено чуть более 245 BTC, которые хранятся в нем до сих пор. На данный момент атака прекратилась, по крайней мере временно, после того, как администраторы GitHub удалили репозиторий хакера на платформе. Однако команда кошелька Electrum ожидает, что вскоре может быть инициирована новая атака, либо с новым репозиторием GitHub, либо с ссылкой на другой источник для скачивания. Защититься от подобных атак достаточно трудно, но в данном конкретном случае можно отметить один «красный флаг»: приложение запрашивало код двухфакторной аутентификации при запуске кошелька, тогда как двухфакторная аутентификация обычно требуется только для подтверждения транзакции. Согласитесь, странно, сели платежный сервис запрашивает у вас данные вашей кредитной карты, когда вы делаете любые другие операции, кроме оплаты. Будьте бдительны, внимательно следите за логикой работы ваших приложений! Хотите зарабатывать на крипте? Подписывайтесь на наши Telegram каналы! 0 комментов5 757 просмотров Читайте также

Комментарии

Только зарегистрированные пользователи могут писать комментарии. Авторизуйтесь, пожалуйста, или зарегистрируйтесь. |

Наши сигналы -32% Март 2025 2 Сделки 0% Профит 32% Стопы -8% Февраль 2025 2 Сделки 0% Профит 8% Стопы +392% Декабрь 2024 2 Сделки 392% Профит 0% Стопы Последние сделки

Подписывайтесь

|

О сайте

Технология блокчейн с каждым днем все больше проникает в нашу жизнь. Биткоины и альткоины прочно обосновались в кошельках интересующихся криптовалютой.

Блог BitStat.Top помогает следить за происходящим на крипторынке. Новости криптовалют, курсы обмена и аналитика, обзоры готовящихся ICO, проникновение блокчейн-технологии в новые отрасли. Вам нужно постоянно следить за всем этим, чтобы грамотно пристроить собственные инвестиции.

Цель блога – дать максимум подобной информации о биткоине и перспективных альткоинах, помочь заработать на них. Мы даем собственные уникальные прогнозы и сигналы для покупки криптовалют. С нами заработать может каждый!

Обратная связь

© BitStat 2017-2025

Кошелек Electrum Pro имел зловредный код

Кошелек Electrum Pro имел зловредный код Кошелек Electrum, как установить и пользоваться, отзывы

Кошелек Electrum, как установить и пользоваться, отзывы Крипто кошелек Electrum скоро будет поддерживать Lightning Network

Крипто кошелек Electrum скоро будет поддерживать Lightning Network Выбираем лучший кошелек для криптовалюты, где хранить свою крипту

Выбираем лучший кошелек для криптовалюты, где хранить свою крипту Найдена критическая уязвимость! Обновите крипто-кошелёк Electrum

Найдена критическая уязвимость! Обновите крипто-кошелёк Electrum